セキュリティー・インテリジェンス

X-Force 脅威インテリジェンス・インデックス 2020 公開

2020-02-18

カテゴリー Tokyo SOC Report | X-Force | インシデント・レスポンス | セキュリティー・インテリジェンス | 不正情報詐取防止 | 新着ニュース | 脅威管理

記事をシェアする:

X-Force 脅威インテリジェンス・インデックスで示された2020年のサイバーセキュリティー・リスクとは?

効果的なサイバーセキュリティー戦略を立案しようとするとき、セキュリティー・チームが日常的に目にする大量の脅威のために、全体像を見ることが難しいと感じるかもしれません。大量のデータとアラートの確認をうまく行うためには、リスクを理解して軽減することのできる実用的な脅威インテリジェンスが欠かせません。長期的な傾向を見ると、対応コストのかかる情報漏えいやランサムウェア、破壊的な攻撃などへの防御のために、組織のリソースを効果的な割り当てるための決定を下すのにも役立ちます。

IBMが毎年発行している IBM X-Force 脅威インテリジェンス・インデックスは、過去1年間の脅威の状況とサイバーセキュリティー・リスクの傾向の概観を示します。これは、IBM Security で保護対象のエンドポイントとサーバー、スパム・センサー、IBMセキュリティー・マネージド・サービスやレッド・チーム、インシデント対応の取り組みからの数億のデータの分析に基づいています。

IBM X-Force の研究チームは、データに基づいて2019年の情報セキュリティーの概況を調査し、組織がリスク要因をより適切に評価して関連する脅威を理解し、2020年以後のセキュリティー戦略を強化していくことができる顕著な傾向をハイライトしました。

今年のX-Force 脅威インテリジェンス・インデックスの調査結果では、いくつかの顕著な傾向が見受けられます。最も一般的な攻撃手口、ランサムウェアとマルウェアの進化、そして、構成の不備、不注意な内部関係者、古いのに継続的に悪用されるソフトウェアの脆弱性などの要因で引き起こされる偶発的な侵害によってもたらされるリスクです。また、2019年の新しいデータは、オペレーショナル・テクノロジー(OT)に対する攻撃の傾向を示しており、エネルギーや製造業などの産業に脅威を与えています。最後に、今年のレポートは、脅威が国や地域によってどのように異なるかを示す地理的洞察を提供しています。

攻撃者は抵抗が最も小さい道を歩む

過去10年間で、数十億件のデータ侵害、資格情報の再利用の横行、そしてパッチ未適用の脆弱性が増加したことにより、攻撃者はさまざまな方法でアクセスを取得し、組織のセキュリティーを侵害します。

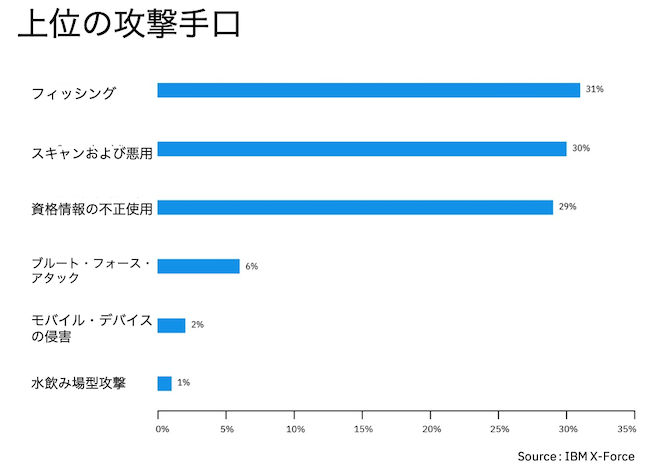

今年のレポートのデータによると、攻撃者が最初に使用する感染経路は、フィッシング攻撃、認証情報の不正使用、脆弱性スキャンとその悪用にかなり均等に分けられました。2019年の上位の攻撃手口のうち、攻撃の31%がフィッシングを利用していました(2018年の攻撃の約半分から減少)。2019年に盗まれた資格情報を利用した攻撃の割合は、29%でした。一方、既知の脆弱性に対する攻撃は、シェア上位の攻撃手口として大幅に増加し、2018年には8%でしたが、2019年には最大30%でした。

図1:攻撃手口

ランサムウェア — 10年の悩みの種

ランサムウェア攻撃はここ5年間で増加している問題であり、2019年にこの脅威は全面的にデジタル世界の人質事件に発展しました。企業が復号化キーに何百万ドルも支払わない場合、データが破壊されたりインターネット上に公開されたり、犯罪者にお金を払わないことに対する報復として破壊的な攻撃の犠牲者になることさえあります。

我々のデータは、2019年にランサムウェア・インシデントが大幅に増加したことを示しており、2018年の後半(10%)と2019年の前半(19%)の間でほぼ倍増しています。ランサムウェアは、公共部門と民間企業の両方、および世界中の12か国のさまざまな業界の企業に影響を与えました。これらの攻撃の最大の標的は、小売業者、製造業、輸送業、ダウンタイムが業務に有害であるセクターであり、これが支払いへの圧力を増しています。他の潜在的な理由には、一部の業界・部門のレガシー・システムと緩めのセキュリティー・プログラムを悪用することの容易さが挙げられます。

医療機関も2019年にランサムウェアの被害に直面し、業界への攻撃が多数の施設に影響を与えたため、人命への脅威のため、一部の組織では、運用機能を取り戻すための支払いを余儀なくされました。

組織化されたサイバー犯罪による攻撃の増加

2019年にランサムウェアが組織に多大な脅威をもたらしている最大の要因の1つは、組織化されたサイバー犯罪ギャングがバンキング 型トロイの木馬の領域からエンタープライズ攻撃の領域に移動したことです。 バンキング型トロイの木馬を操作している者たちは、ビジネスとして活動する専門的で高度な攻撃者であることがすでに知られています。こうした能力が、既に侵害されたネットワークへのアクセスや極めて重要な資産への拡散機能と組み合わさって、Ryuk、DoppelPaymer、LockerGoga、Sodinokibi、MegaCortexなどのランサムウェアに、被害組織に何百万ドルも強要する能力を与えています。支払いをしなかった人たちは、多くの場合、さらにコストがかかり、多大な時間のかかる困難な復旧プロセスに直面することになりました。

法執行機関は、攻撃の収益性を低下させ、長期的には攻撃者を阻止するとして、企業が身代金を支払うことには反対しています。

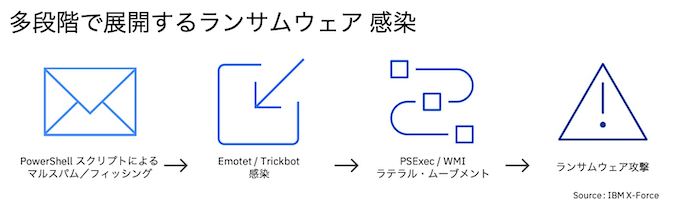

図2:多段階で感染するランサムウェア

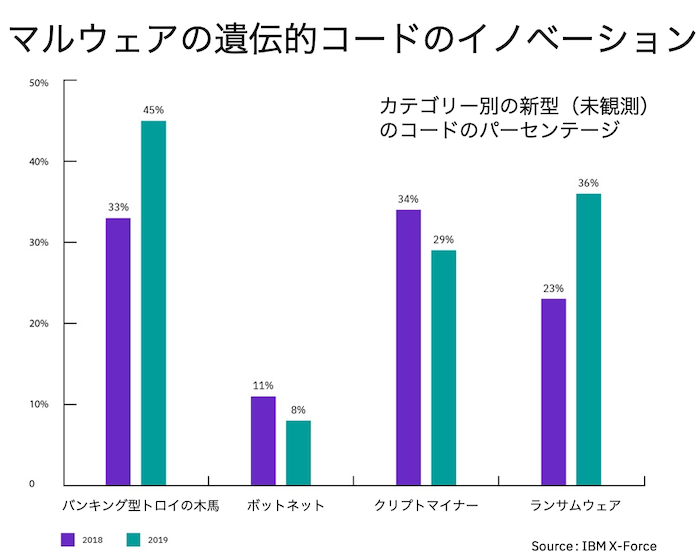

2019年に注目されたのは、マルウェアの分野におけるコードの革新です。この分野の攻撃者は、セキュリティー・コントロールを回避するためにコードを常に進化させています。Intezer のデータによると、バンキング 型トロイの木馬とランサムウェアは、遺伝的コードの点で最も革新的であり、2018年から2019年にかけて新しい(以前は観察されていなかった)コードが増加しました。バンキング 型トロイの木馬の場合、2018年は33%であったのに対し2019年は45%で新しいコードが観察され、ランサムウェアでは2018年には23%だったのが、2019年には36%のコードが新規コードでした。

図3:マルウェアの遺伝的コードのイノベーション

構成の不備と内部関係者の脅威により何十億ものレコードが曝される

2019年に85億件を超えるレコードがリークまたは侵害されたため、データ損失の大きな年となりました。しかし、これらの数字はもっと低くなったのでしょうか?我々の分析では、2019年に85億件以上のレコードが侵害されたが、86%がクラウド・サーバーやその他のさまざまなシステム上での構成の不備によって侵害されたことがわかりました。同じ問題は2018年に記録された侵害記録の半分にしか影響しませんでした。クラウドへの移行が進むにつれて、特に適切な構成、アクセス権、特権アカウント管理(PAM)に関しては、高い優先度でセキュリティーを維持する必要があります。

レコードが曝されるほど、企業への最初の侵入ポイントとして使用される資格情報も増えます。組織がこれらの潜在的なセキュリティー・ギャップに細心の注意を払い、人為的エラーと設定ミスを防ぐ自動化の導入を検討するタイミングが来ています。

レポートのその他のハイライト

OTへの攻撃は過去最高を記録しました。オペレーション・テクノロジー資産、特に産業用制御システム(ICS)を標的とする悪意のある活動は、2019年には前年比で2000%増加し、ICSおよびOTインフラストラクチャーへの攻撃の試みはこの3年間で最高値をマークしました。

テクノロジーとソーシャル・メディアの巨人たちは、2019年になりすましのトップ・ブランドとなり、攻撃者はさまざまなサイバー・スクワット戦略を用いて、将来の被害者の信頼を獲得しようとしました。

識別されたスプーフィングされた上位10ブランドのほぼ60%がGoogleとYouTubeのドメインであり、Apple(15%)とAmazon(12%)が次に来ました。 Facebook、Instagram、Netflix、Spotifyもなりすましのトップ10ブランドに含まれていました。

100億近くのアカウントを合わせて、レポートにリストされているトップ10のなりすましブランドは、攻撃者に幅広い標的プールを提供し、資格情報の盗難とアカウント乗っ取りの可能性を高めています。

地域としては、北米とアジアが最も標的とされた地域でした。今年初めて、X-Force脅威インテリジェンス・インデックスには、地域ごとの脅威の傾向に関する洞察が含まれています。北米とアジアで最大のデータ損失が発生し、それぞれ50億件と20億件のレコードが侵害されました。

X-Force 脅威インテリジェンス・インデックス で詳細をご確認ください

本レポートに対するIBM X-Forceの研究は、130か国以上で1日あたり700億件を超えるセキュリティー・イベントを監視することによる洞察と観察に基づいて、真にグローバルな範囲をカバーしています。グローバルな脅威の動向とお客様の組織にとって最も関連性のある脅威についての洞察の詳細は、X-Force 脅威インテリジェンス・インデックス 2020をダウンロードして、今年の調査結果をご覧ください。

X-Force 脅威インテリジェンス・インデックス 2020のダウンロードはこちらから。

【関連リンク】

ニュースリリース:IBM X-Force脅威インテリジェンス・インデックス2020を発表、盗んだ認証情報と既知の脆弱性を武器に企業を攻撃

【お問い合わせ】

メールでのお問い合わせはこちらから

【著者情報】

Limor Kessem

IBM エクゼクティブ・セキュリティー・アドバイザー

IBM SecurityのCISOとCISMを務めるLimor Kessemは、サイバー・インテリジェンスに関する最も権威のあるエキスパートの1人です。セキュリティーの提唱者であり、講演者であり、サイバーセキュリティーに関する多くのソート・リーダーシップ的な著者でもあります。セキュリティーの専門家がビジネスリスクを理解して管理するのを支援するLimorは、新たなサイバー犯罪の脅威に対する権威と考えられています。IBMの複数の研究チームの交差点での彼女のユニークな地位と、今日の脅威の波紋に触れたLimorは、消費者、企業、および業界全体に影響を与える情報セキュリティー・トレンド全般をカバーしています。SNSでは、Limorはセキュリティーに関するトピックスを@iCyberFighterのアカウントからツイートしています。彼女は、またブラジルの柔術にも精通しています。

この記事は次の記事の抄訳です。

AIと人間の不正搾取対決:新時代のフィッシングの手口を解明する

※この記事は、IBM X-Force Redに所属するエシカル・ハッカーのStephanie Carruthersにより執筆された文章を翻訳しています。 攻撃者の技術革新は、テクノロジーの発展とほぼ同じスピ […]

インシデント・レスポンス研修 (旧称 CSIRT研修)

IBMインシデント・レスポンス研修 (旧称:CSIRT研修)を、2023年3月6日(月曜日)~9日(木曜日)の4日間にて開催! 締切は2023年2月16日(木曜日)です。 サイバー脅威に備えてセキュリティー・インシデント […]

IBM Security X-Forceリサーチ・アドバイザリー:ウクライナに対する新しい破壊的なマルウェアサイバー攻撃

本ブログはIBM Security X-Forceのアン・ジョブマン、クレア・ザボエワ、リチャード・エマーソンによって書かれました。 2022 年 2 月 23 日に、オープンソースのインテリジェンス・ソースは、ウクライ […]