Cybersécurité

LES KONKOURS IBM DU NUMÉRIQUE – Edition 2024

Au-delà des Concours de différents niveaux allant de l’école primaire à l’école d’ingénieurs, deux temps forts autour de la Cybersécurité. En partenariat avec CARENE et la Ville de Pornichet, IBM vous propose de les rejoindre : Du mercredi 29 au vendredi 31 Mai 2024 Nous avons l’honneur d’avoir la présence de Béatrice Kosowski, Présidente […]

Mais pourquoi la cyber-résilience ne devrait-elle être qu’à la portée des grandes banques ?

De 2 mois à 4 jours. C’est la réduction du temps nécessaire pour une attaque de ransomware entre 2019 et 2022 selon la dernière étude d’IBM Security X-Force Threat Intelligence Index 2023… A ce compte, la question n’est plus de savoir quand l’attaque va avoir lieu mais plutôt à quelle fréquence. Et si les solutions […]

LES KONKOURS IBM DU NUMÉRIQUE – Edition 2024

Au-delà des Concours de différents niveaux allant de l’école primaire à l’école d’ingénieurs, deux temps forts autour de la Cybersécurité. En partenariat avec CARENE et la Ville de Pornichet, IBM vous propose de les rejoindre : Du mercredi 29 au vendredi 31 Mai 2024 Nous avons l’honneur d’avoir la présence de Béatrice Kosowski, Présidente […]

La Banque Postale, première banque en paiement instantané, gratuit et sécurisé

La Banque Postale, première banque en paiement instantané, gratuit et sécurisé 16 ans, c’est l’âge de la Banque Postale. La Banque Postale se veut une banque citoyenne, ouverte et accessible à tous, qui porte les valeurs de son époque : responsabilité environnementale, solidarité et performance, au service d’un monde plus juste. Avec 20 millions de […]

Rugby, Quantique, Cybersécurité : les piliers d’une transformation réussie

La cybersécurité sera l’enjeu majeur des 10 prochaines années Après 3 années passées dans les domaines de l’Internet des Objets, la Supply Chain et la Blockchain (traçabilité), je reviens avec plaisir dans l’univers de la Cybersécurité. Force est de constater qu’avec la multiplication des objets connectés (IoT), la convergence des systèmes IT et […]

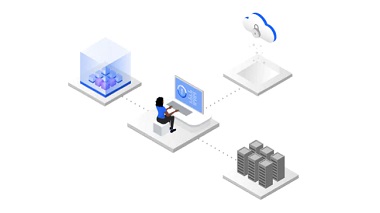

Renforcez le processus d’authentification avec l’Adaptive MFA

La protection du système d’information (SI) est devenue d’autant plus difficile que celui-ci ne s’arrête plus aux portes de l’entreprise. Pour répondre à cette problématique, la sécurité change d’approche en se tournant vers l’utilisateur et des méthodes d’authentification renforcées (Authentification à plusieurs facteurs ou MFA). Mais avec une authentification MFA systématique, on risque de perdre […]

Quelle méthode pour évaluer les risques de sécurité IT ?

L’analyse des risques de sécurité des systèmes d’information (SI) ne peut plus être négligée par les entreprises. Quelle méthode choisir parmi celles proposées ? Quels sont les atouts et faiblesses de chacune d’entre elles ? Le système d’information d’une organisation est considéré de plus en plus comme un actif stratégique. Un dysfonctionnement du SI peut […]